Una BackDoor è letteralmente una “porta sul retro” (intesa come porta di “Servizio”), che viene utilizzata per rientrare velocemente in un sistema già violato in precedenza, senza dover risfruttare una eventuale falla (che in più, nel frattempo, potrebbe essere stata fixata – ovvero chiusa).

Queste porte, possono essere installate dall’amministratore di sistema per un rapido accesso a questo, oppure appunto da un’attaccante o da un eventuale malware.

Probabilmente la backdoor più famosa è la BackOrifice, un programma che quando veniva installato, attivava una backdoor nel sistema che permetteva a chiunque ne conoscesse l’indirizzo, di prenderne possesso e fare cose veramente forti tipo:

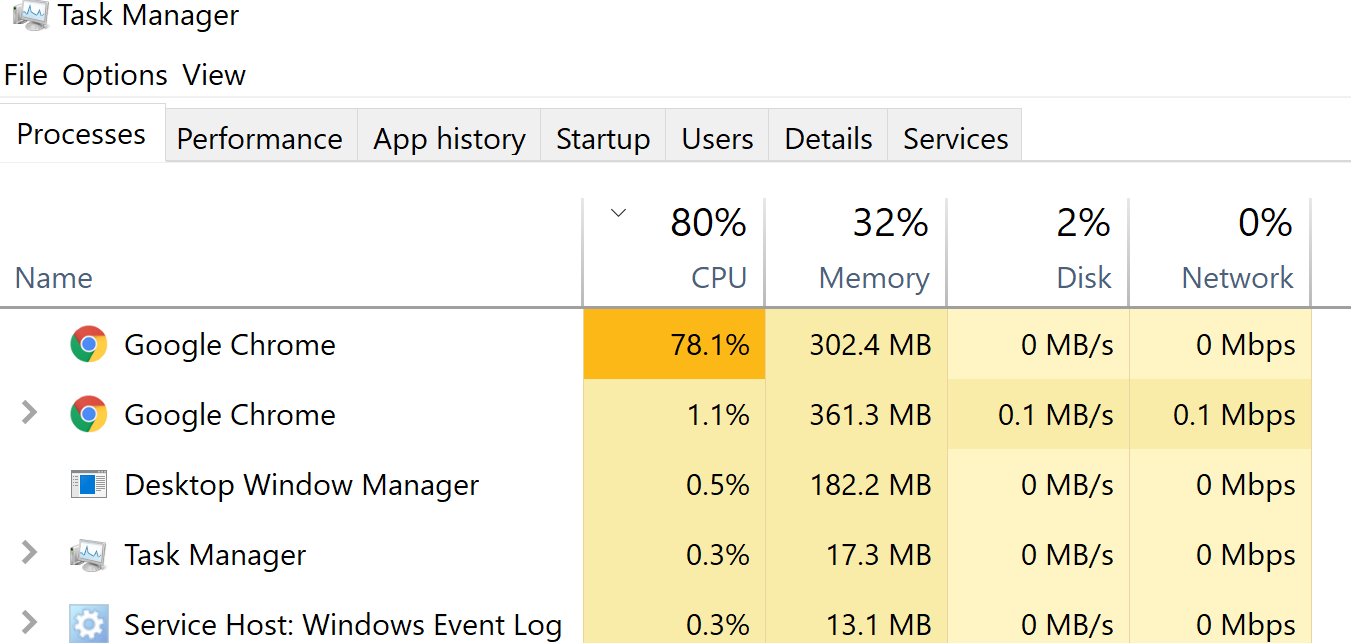

- Controllo su tutti i processi attivi del sistema,

- Controllo della webcam e dei cassetti del lettore cd,

- Possibilità di espanderlo con plugins,

- Possibilità controllare mouse e tastiera.

Lasciare queste “porte di accesso” su un sistema violato, oltre ad essere un ottimo modo per accedere nuovamente al sistema vittima in un secondo tempo, possono essere utili nel caso l’attaccante voglia effettuare un attacco DDos (ovvero per crearsi una botnet). [divider_top]

Ci sono un paio di caratteristiche che una Backdoor che si rispetti deve avere:

- Non deve essere rilevata dagli antivirus (come un qualsiasi malware);

- Deve utilizzare porte già aperte da altri programmi.

- Deve essere versatile per poter funzionare su più sistemi operativi possibili.

Altri noti programmi backdoors, oltre al già citato BackOrifice, sono NetBus e SubMe.

Famosi script backdoors in php (usati nel web) sono invece la c99, e la r57 (reperibili con una rapida ricerca su Google/Github); anche se probabilmente ormai è possibile trovare webshell più avanzate.

Lo scopo principale di una backdoor, è quello di permetterci di rientrare nel sistema vittima anche dopo che il proprietario si è accorto ed ha curato la vulnerabilità.

Per questo motivo solitamente le backdoor vengono nascoste il più possibile all’interno del sistema operativo con nomi e dimensioni consone magari a quelle di un file di sistema che un utente comune sarà restio a cancellare.

Oltre a scopi “malefici”, l’idea di backdoor nasce anche come punto di accesso rapido per gli amministratori di sistema. Ad esempio, se abbiamo un router proprietario, è possibile che al suo interno ci sia una backdoor utilizzata dal centro assistenza in caso avessimo bisogno di un qualche tipo di supporto. E’ molto più rapido infatti, avere un porta d’accesso rapida che non faccia assunzioni sul livello di abilità dell’utente che potrebbe appunto non essere in grado di seguire delle istruzioni dell’operatore remoto. Il problema principale però, è che tale porta di servizio, se trovata da persone con intenzioni diverse dal nostro assistente remoto, potrebbe di fatto impossessarsi della nostra rete.

Pingback: Che vuol dire Defacciare un sito | InformaticaLab Blog

Pingback: Whatsapp: pessimo nel gestire la privacy | InformaticaLab Blog