Tempo fa vi avevamo spiegato come nascondere un archivio in un’immagine: è un sistema per nascondere informazioni importanti, chiamato steganografia, che ha radici molto antiche.

Già nell’antica Grecia ci si preoccupava di nascondere le informazioni importanti da malintenzionati o concorrenti e con l’arrivo dell’informatica la steganografia è stata riadattata permettendoci di nascondere un file in un’immagine.

Naturalmente si tratta sempre di uno scambio tra due interlocutori di informazioni che vengono nascoste all’interno di un file di diverso tipo (immagini, video, audio o documenti): nell’articolo precedente vi avevamo spiegato come fare tutto ciò usando il blocco note di Windows, stavolta invece vi spiegheremo come usare un software steganografico.

Per nascondere un file in un’immagine noi abbiamo usato OpenPuff, un software freeware creato da un programmatore italiano (ne fornisce anche il codice sorgente) che offre delle funzionalità che lo contraddistinguono dai programmi dello stesso genere presenti in rete.

Per iniziare OpenPuff non solo funziona su tutti gli OS Windows senza bisogno dei permessi da amministratore (non provoca neppure la comparsa degli avvisi di UAC), ma è anche portable quindi non necessita di un’installazione per essere utilizzato, basterà quindi scaricare l’apposito file zippato, estrarne il contenuto ed avviare il programma.

Il programma funziona in maniera molto semplice, infatti acquisisce tutti i file indicati dall’utente al momento dell’avvio e provvede a cifrarli usando un apposito algoritmo per poi nasconderne una o più porzioni in uno o più file “contenitore” di qualsiasi tipo (BMP, JPG, PNG, MP3, WAV, MP4, MPG, FLV, SWF, PDF, ecc.) che vengono definiti “carrier files“.

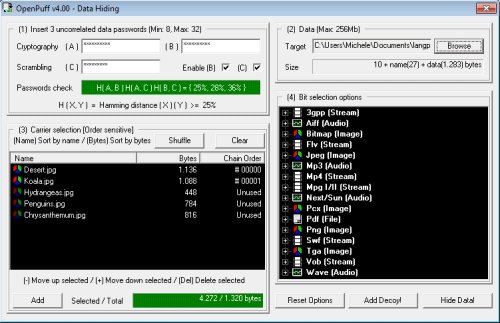

Per nascondere un file all’interno di un altro, nel nostro caso un’immagine, basterà quindi avviare OpenPuff e dalla schermata Steganography cliccare su Hide: apparirà una nuova finestra nella quale dovremo specificare le tre diverse password che serviranno a proteggere i nostri dati.

Queste password verranno applicate ai file contenitore e ci garantiscono il livello massimo di sicurezza, ma possiamo anche scegliere di usare solo una o due password togliendo la spunta dalle caselle Enable (B) e (C). Quando si scelgono i carrier files questi devono essere molto più grandi dei file che andranno a nascondere: solitamente per 1 Mb di file al quale verrà applicata la steganografia dovranno corrispondere 5 Mb di carrier file.

Dopo aver indicato la password, nella stessa finestra passiamo alla scheda Data per selezionare il file da criptare (massimo 256 Mb), mentre nella scheda Carrier Selection dovremo selezionare i diversi carrier file che dovranno essere usati finché la barra Selected / Total non si colorerà di verde.

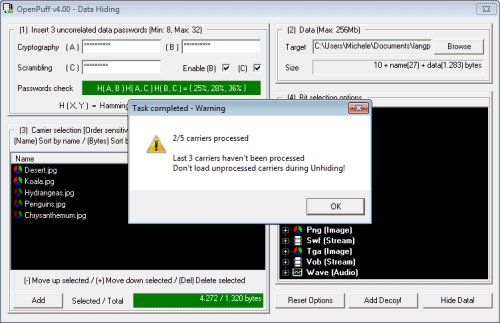

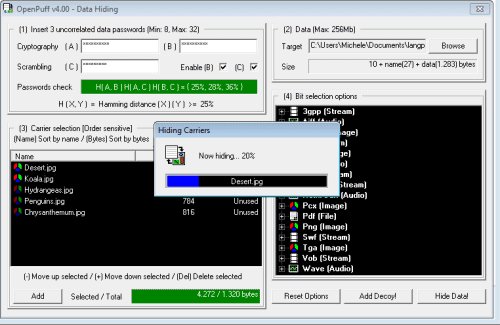

A questo punto basta cliccare sul tasto Hide Data! in basso a destra per far partire il processo di criptaggio: se i carrier file saranno in numero eccessivo apparirà il messaggio (che vedete nell’immagine sopra) che ci dice quanti file verranno usati e che quindi andranno selezionati (nel nostro caso bastano i primi due della lista).

Per poter aprire i file nascosti nelle immagini o file usati come carrier file, basterà cliccare su Unhide nella schermata principale di OpenPuff: una cosa fondamentale è che i carrier file non vengano modificati o non si potranno recuperare i dati nascosti. Qui’ è anche presente il tasto SetMark che vi permette di inserire una firma all’interno di uno o più file.

Online è presente gratuitamente non solo il file di OpenPuff ma anche una comoda guida in Pdf per poter usare al meglio questo programma.

Non si chiama ‘Stenografia’ …. un arte antica, ma cosa racconti. Si chiama ‘SteGAnosrafia’ ed è una pratica di ambiguità finalizzata nell’utilizzare qualsiasi metodologia possibile per nascondere messaggi all’interno di un messaggio e riguarda il rinascimento no l’antichità…..

Calimera86

Studentessa universitaria, amante della cucina e delle nuove tecnologie. Scrivo da anni sul web per diversi siti (alcuni anche miei) e nel frattempo lotto per laurearmi in ingegneria informatica.

VUOI PARLARE DI INGEGNERIA INFORMATICA?

Lascia perdere forse il tuo sito ad ok è: primipassi ……. reale, esiste e non è male.

E poi scusami se vuoi trattare l’ingegneria informatica apri un bel software tipo: ‘The Shark’ basta col MITM è pratica di inetti altrimenti credi che la pubblicavano su You Tube?

Ciao! Secondo quanto riportato su Wikipedia, è effettivamente un’arte antica che risale all’antica grecia 🙂

Su questo sito http://www.di-srv.unisa.it/~ads/corso-security/www/CORSO-0001/Steganografia.htm dice che risale all’impero persiano.

Federico

M’hai fatto sbagliare anche me… steGAnografia non stenografia ….. ma figurati te dopo 24 anni nell’informatica qui da Ginevra come puoi verificare dall’IP via Cablecom CH a configurare Firewall e proxy per la Pfizer devo leggere che vuoi divenire ingegnere informatico e poi la chiamo stenografia arte antica?

Accetta le critiche e fanne tesoro, ti spaventeresti nel vedere che in appena 1 – 2 minuti il tuo sito pur se in protocollo digitale in https con tracciatori e 24 Cookie te lo acquisisco. Lascia stare Calimera l’attacci MITM….se te ne indicassi uno che c/o auto sistema ‘Ricarica pagina’ butti giu tutta la banda di un sito pur se su dedicato naturalmente perimetrandone la WAN per poi acquisirlo come un pesce nell’acquario, conosceresti il nome di questa tecnica? Ecco, questi argomenti fanno tendenza sono 2 soltanto i siti specializzati che hanno pubblicato la loro esistenza, uno è l’Hacker News, l’altro….. puoi essere te!

Ciao Massimo, mi chiamo Federico e sono il proprietario del blog. Calimera è stata per un piccolo periodo una redattrice. Innanzitutto ti ringrazio per aver notato il grossolano errore di battitura (imperdonabile visto che riguarda lo scopo dell’articolo, ma tutti possiamo sbagliare!).

Premesso questo, ti ringrazio per le critiche, molte delle quali ritengo però sinceramente fuori luogo. Commentare di tecniche avanzate sotto un articolo che nel suo target comprende persone con basse conoscenze informatiche non mi sembra utile. Infine, concludo dicendo che questo è un blog gestito come passatempo e lontano dall’essere paragonabile ad HN. Se ritiene comunque di possedere conoscenze e voglia di condividerle, può contattarmi all’indirizzo admin@informaticalab.com

A presto, Federico