Ecco un nuovo tipo di attacco, nipote del phishing e figlio degli attacchi da XSS ad attacco di phishing (in quanto viene comunque sfruttato del codice JS). Molti di voi…

Sicurezza Informatica

News riguardo alla sicurezza informatica

Cosa sono i Tracking Cookie

L’altro ieri abbiamo visto che cosa sono i Cookie, oggi vediamo un modo sbagliato con cui vengono utilizzati. I cosidetti “Tracking Cookie” sono dei cookie malevoli creati da siti web…

Usare Emule attraverso un Proxy

In questo articolo vedremo come si può utilizzare il famoso programma di P2P utilizzando una connessione anonima e protetta. Intanto, se non sapete che cos’è un proxy, vi consiglio di…

Sapere se il vostro cellulare è controllato dai carabinieri

Questo articolo vuole inaugurare una “sotto-categoria” di quelle già presenti su InformaticaLab: sfatare le bufale che, volontariamente o no, nascono in internet. Fra queste, la prima che vogliamo analizzare è…

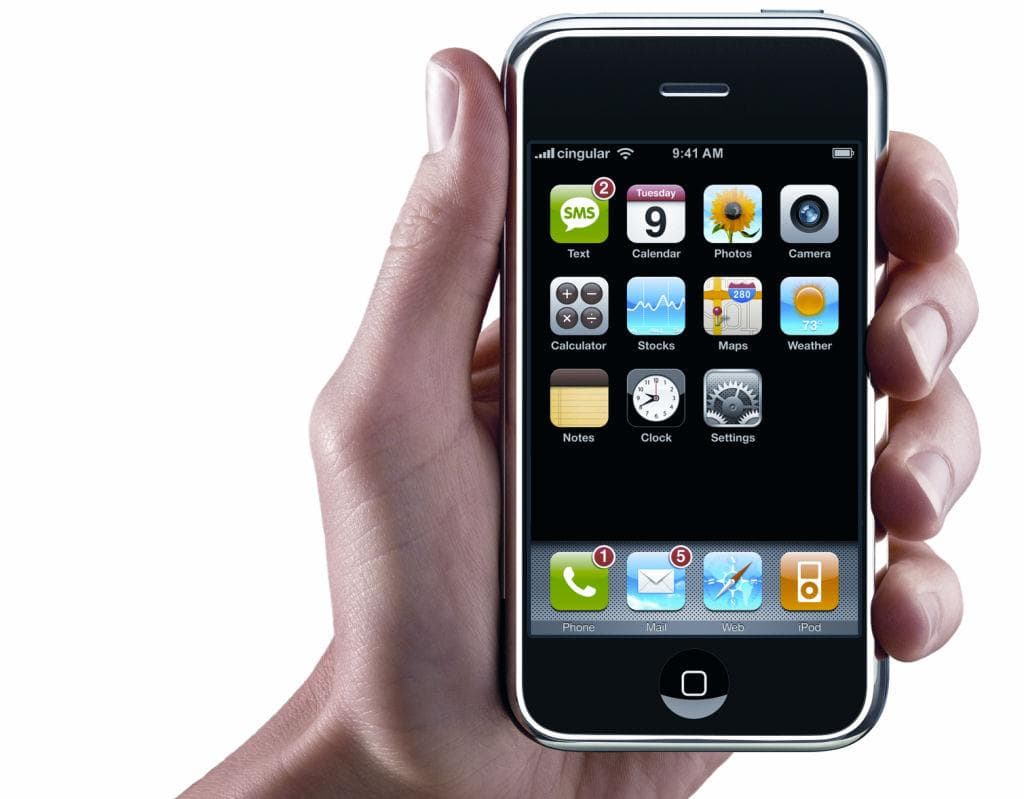

Gruppo di Hackers svelano 1 milione di UDIDs di utenti Apple

La sigla UDIDs è un acronimo che stà per Universal Device IDs, e rappresenta un ID unico che viene associato ad ogni mela-dispositivo. In teoria, questo UDID non ci dice niente:…

Che cos’è un attacco a dizionario

Qualche tempo fa avevamo trattato in un’articolo che cos’è un’attacco Brute Force, oggi invece vedremo un attacco simile che viene chiamato “A dizionario”. La particolarità di questo tipo di attacco,…

98 siti per decriptare password in MD5

MD5 Da Wikipedia, l’enciclopedia libera. L’MD5 (acronimo di Message Digest algorithm 5) è un algoritmo per la crittografia dei dati a senso unico realizzato da Ronald Rivest nel 1991 e standardizzato con la RFC 1321.…

Cosa sono le Dork e come usarle

In questo post parleremo delle Dork. Le dork sono testi di ricerca preparati ad hoc composte da diverse keywods, che vengono immesse in un motore di ricerca per avere dei…

Cosa sono gli Indirizzi IP

IP stà per Internet Protocol, e permettere di identificare ciascun singolo computer all’interno di internet e di una rete di qualsiasi altro tipo. A ogni computer per poter navigare in internet o…

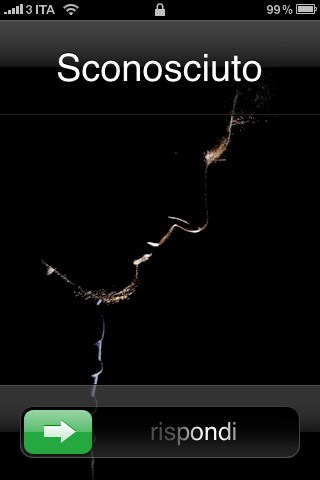

Come fare chiamate anonime da telefono fisso

La privacy al giorno d’oggi è tutta una bufala, si sà. In un mondo in cui essere “socialmente attivi” è anche un modo per essere controllati, è difficile riuscire ad…