In questo articolo, vedremo come fanno i pirati informatici a rubare le password delle vostre caselle email.

I metodi che analizzeremo, vengono utilizzati da Crackers (o più probabilmente Lamers), e non valgono solo per rubare i dati del vostro indirizzo di posta, ma possono essere utilizzati anche per rubare altri dati di accesso (Es. Facebook, Google, Youtube ecc).

Il Programma per trovare qualsiasi Password

Intanto cerchiamo subito di abbattere uno stereotipo: Per fare ciò NON ESISTONO PROGRAMMI.

Lo ripeterò per essere chiaro: non esistono programmi che chiedono “email” della vittima e con un click ti trovano la password. Se esistessero tali programmi e fossero utilizzabili da chiunque riesca a leggere un articolo come questo, allora probabilmente saremmo tutti nei guai.

Ovviamente parliamo di programmi che funzionano in Remoto (=dal vostro PC).

Quindi, se per caso avete installato qualche programma di questo genere, che per altro il vostro antivirus vi ha avvertito di non installare e perciò avete dovuto disattivarlo temporaneamente, complimenti: vi siete probabilmente presi un virus.

Gettare l’amo

Il primo metodo, e il più facile sotto certi aspetti, è il Phishing.

Già spiegato nell’ articolo su Che cos’è il Phishing, trovate due evoluzioni: da Xss ad attacco di Phishing e TabNabbing.

Il phishing comunque, rimane un ottimo metodo per riuscire ad intercettare qualsiasi tipo di dato anche al di là di dati di accesso (ad esempio carte di credito).

Ingegneria Sociale

Il secondo metodo, è basato sul Social Engineering.

In questo tipo di attacco, l’ attaccante si finge un amministratore del vostro servizio di posta elettronica ad esempio, e richiede i vostri dati per una scusa inventata in precedenza.

Questo metodo è obsoleto, in quanto (si spera) tutti sappiano che nessun amministratore richiede i vostri dati d’accesso, in nessun caso.

Ne esistono comunque diverse varianti quindi fate attenzione.

Accesso Fisico

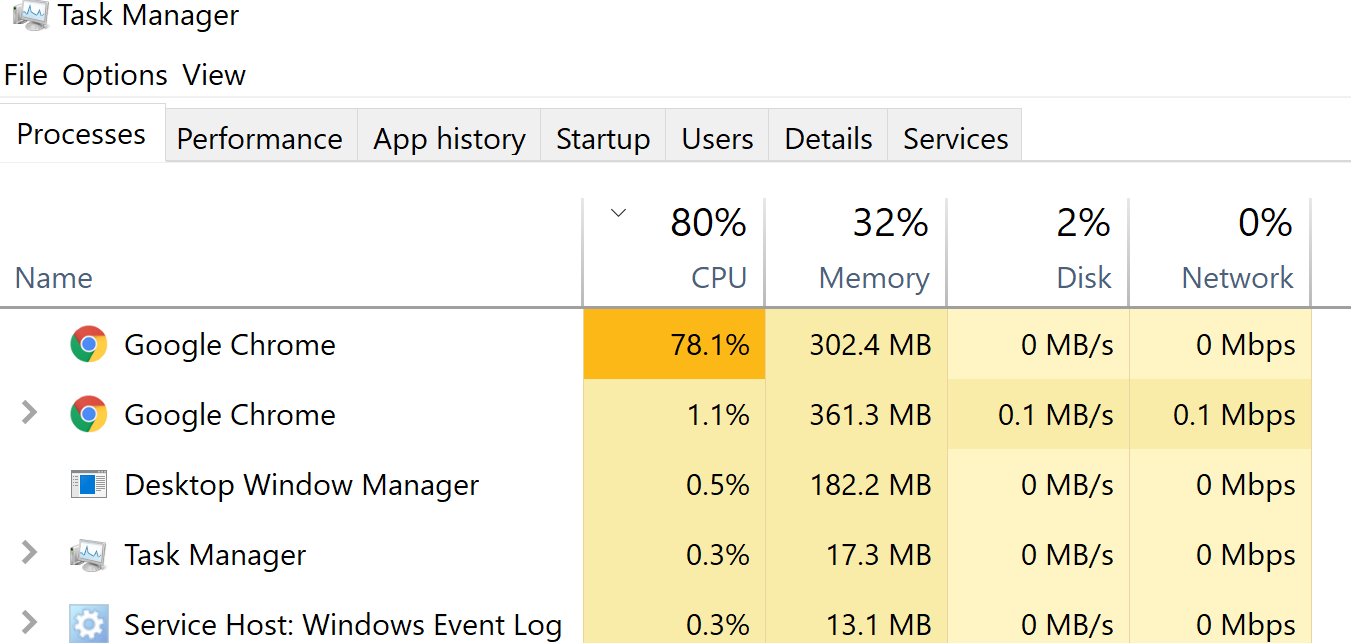

Il terzo metodo, più sicuro e rapido, consiste nel avere accesso fisico nel PC della vittima.

In questo caso, in internet ci sono un sacco di programmi che potreste utilizzare (da keylogger, a spyware, a Trojan).

Ovviamente questo è il metodo più facile 🙂

Quello che l’attaccante farà, sostanzialmente, sarà preparare una pen drive caricata con un programma che, una volta collegata la memoria di massa al computer, procederà a “sniffare” tutte le password salvate dentro al computer.

Senza Difese

Il quarto metodo, ed il più difficile: trovare una vulnerabilità nel server del gestore di posta della vittima.

Ovviamente è il più difficile in quanto i server spesso sono ben protetti, e riuscire ad entrarci senza essere beccati (e denunciati) è davvero difficile.

Probabilmente questa via viene utilizzata dagli investigatori privati o dai Crackers di “alto livello” che per lavoro devono cercare di avere accesso all’account di una persona.

A tutti i costi

Il quinto e ultimo metodo, consiste nel trovare informazioni sulla vittima, e poi in seguito cercare di indovinare la “risposta segreta” che utilizzano praticamente tutti i server di posta per il recupero della password.

E’ infatti noto che, nonostante la scelta della password sia un processo che viene svolto (solitamente) con cura da parte dell’ utente, la parte della scelta di una risposta segreta viene immaginata come una “seconda password” o una domanda veramente stupida che gli permetterà di recuperare il loro account in caso ne abbiano dimenticato la parola d’accesso.

Un’altra alternativa a questo, che rientra sempre in questa tipologia di cracking, consiste nel “Brute Force”: argomento spiegato nell’articolo dedicato a Che cos’è il Brute Force.

Di questi metodi, quali conoscevate? 🙂

Pingback: Come sapere chi visita il tuo profilo Facebook | InformaticaLab Blog

Pingback: Come scoprire la password di facebook di qualcuno | InformaticaLab Blog

k programma è quello k sniffa tutte le password tramite pen drive? grz… sai comunque consigliarmi un sito dove inserisco l’ URL e mi da password e email? 🙂

Presto posterò un’articolo riguardo al pendrive-sniffer, per la seconda domanda dovresti essere più chiaro per favore.

Ciao,

Federico

Ciao federico avrei bisogno un piccolo aiuto puoi?

Contattami in privato perfavore.

Scusa nel pishing il codice java script dove lo devo inserire? affiche alla vittima compaia il login e la password da mettere? grazie mille

Ciao,

Lo dovresti inserire in una pagina hostata da qualche parte (tipo altervista, ma possibilmente cerca un hosting straniero). Stai comunque attento a non fare niente di illegale!

Federico

Ciao Federico ho bisogno del tuo aiuto

Come possiamo sentirci in privato ?

Ciao, puoi contattarmi dal modulo di contatti: https://blog.informaticalab.com/info-contatti/

uffi sono incapace come posso fare =(

Annarita io uguale. É difficile. Bisogna trovare qche forum di hacker. Xké. qua persino tempo con la storia se si ha meno accesso fisico al pc del soggetto: e magari! Cosa ci vuole? Il problema è che la maggior parte di noi deve saxe rose serie come nel farò di relazioni a distanza. Io dv scoprire tutte le balle che uno mi racconta e stop. Per facebook però è più facile che per le e-mail e il tipo nn è su fb 🙁 Aiuto.

vorrei sapere come posso trovare la password di rouncube web mail

per accedere alla posta elettronica

conosco il nome utente

il pc non e’ logicamente il mio

grazie se mi aiutate e’ importante per me

Ciao ma è un caos entrare. Io devo sgamare un delinquente e ho visto che ci sono i tutorial su youtube. Ma ti devi intendere bene di informatica. Non so neanche se tutti i programmi vanno bene. Io uso Linux. Cque secondo me si può fare ma è difficile. Io mi metto a cercare forum xké qua nn spiegano bene x niente.

Gli investigatori privati NON fanno accesso agli account di posta elettronica altrui, per loro c’è anche l’aggravante di essere titolari di licenza di pubblica sicurezza e non possono sostenere che non sapevano fosse un GRAVISSIMO reato farlo.

Ciao ragazzi e sempre attenti a quello che fate, sono reati di natura penale, non è come passare col rosso quando si è sicuri non stia arrivando nessuno.

Torna in 1a elementare! se passi col rosso puoi ammazzare qcuno. che ti vedano o no! E non vai in galera? Vai a fare le tue prediche risibili altrove!

“gentilissima” Giulia (si fa per dire) ho parlato di passare col rosso, non di omicio colposo o di “omicidio stradale”. Ribadisco: accedere abusivamente ad un profilo, o ad un account, altrui è un reato gravissimo, penale e perseguibile d’ufficio.

ciao vorrei sapere se riesco a trovare la password di facebook della mia ragazza e possibile entrare nel suo profilo chi mi da una mano grazie

Come faccio a dare i messaggi

Sicuro che non esista un programma per craccare le pass dai siti e quindi anche dall’email?

Dai uno sguardo qua. E’ complicato, ci vuole tempo, e naturalmente hai bisogno di una lista di pass da dare in pasto al programma. Pero’ il programma puo’ anche generare pass casuali.

Ciao Ludovico! No, non esistono programmi da “inserisci l’email e premi invio” per trovare password. Ti ringrazio comunque per lo spam che ho provveduto a censurare. Buona giornata!

Ciao,

ma esistono davvero programmi per sgamare password?

Fammi sapere.

No, non esistono. Se esistessero non sarebbero alla portata di tutti (scaricabili online). Se lo fossero allora smetterebbero di funzionare in 0.001 secondo.

Buonasera, mi hanno fregato il profilo instagram e hanno modificato l’email ergo non posso più accedere al mio profilo. Quelli di instagram continuano a chiedermi di rispondere alle email dall’indirizzo di posta creato da queste simpatiche persone ma ovviamente non mi è possibile. Vorrei trovare un modo per entrare nell’indirizzo email e cambiare la password di instagram così da riavere il mio profilo. aiutatemi

Ti dispiacerebbe darmi qualche consiglio su cosa fare, se possibile, per riavere il mio profilo

volete rubare una password di facebook, email, skype o altro ancora? volete spiare un computer a distanza? volete tenere traccia dei messaggi che invia un vostro amico via telegram o whatsapp, o addirittura i suoi tabulati telefonici compresi di sms? posso aiutarvi, ovviamente a pagamento… potete contattarmi via mail all’indirizzo [censurato per truffa]

CONTATTATEMI SOLO SE REALMENTE INTERESSATI, RISPONDETEMI ALLA MAIL DOPO AVERMI CONTATTATO ANCHE IN CASO DI RISPOSTA NEGATIVA, E NON FATEMI RICHIESTE ECCESSIVAMENTE STRANE, GRAZIE!!!

Contattami in privato

Ciao Giada, mi sa che non hai letto né il nome nè il contenuto del messaggio. Evita persone che ti offrono tali servizi in quanto sono solo truffe 😉

ciao ho bisogno di una passw alice. mail

Pingback: Come scoprire la password di facebook di qualcuno | InformaticaLab

Non ricordo più la password della mia email di l, mi puoi aiutare a recuperarla?

Ciao, qual è il tuo provider di posta? (ovvero, cosa c’è scritto dopo la @? gmail.com? yahoo.com?)

Avrei bisogno del tuo aiuto. ..Mi puoi contattare in privato? Grazie mille

I programmi esistono, ma non si possono dare a tutti gli utenti e giustamente chi ha fatto il post censura eventuali problemi. 😉